Johnson Controls International, un conglomerado multinacional, experimentó un devastador ataque de ransomware que afectó sus dispositivos, incluyendo servidores VMware ESXi, y perturbó sus operaciones y subsidiarias, que incluyen empresas como York, Tyco, Luxaire, y Coleman, entre otras.

Una fuente confiable reveló un ataque de ransomware dirigido a Johnson Controls, que se originó en sus oficinas de Asia. Desde entonces, la empresa ha tenido que cerrar partes de sus sistemas de TI debido a un ciberataque durante el fin de semana.

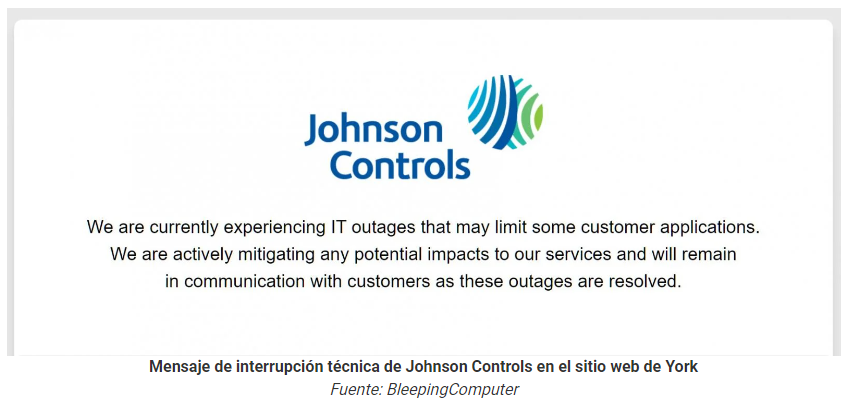

Esto ha llevado a que varias de sus subsidiarias, incluyendo York, Simplex y Ruskin, muestren mensajes de interrupciones técnicas en sus páginas de inicio de sesión en sitios web y portales de clientes. Un mensaje en el sitio web de Simplex reconoce los cortes de TI y promete resolverlos mientras se mantienen en comunicación con los clientes

Los clientes de York, otra filial de Johnson Controls, informan que les dicen que los sistemas de la empresa no funcionan, y algunos afirman que les dijeron que se debía a un ciberataque.

“Su sistema informático falló durante el fin de semana. La fabricación y todo está caído”, publicó un cliente de York en Reddit .

“Hablé con nuestro representante y me dijo que alguien los había pirateado”, publicó otro cliente.

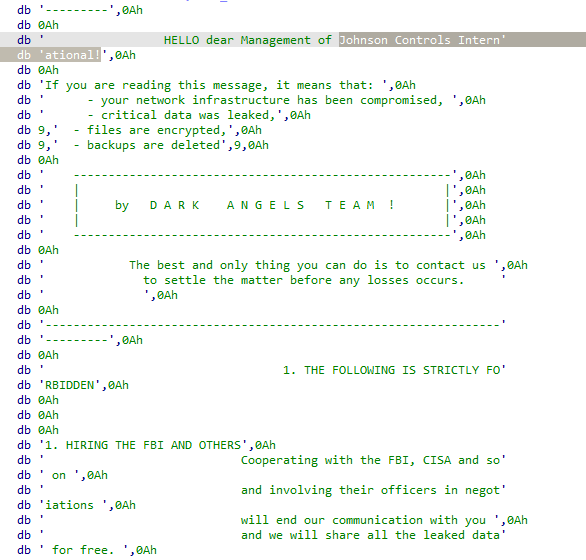

Esta mañana, el investigador de amenazas de Nextron Systems, Gameel Ali, tuiteó una muestra de un cifrador VMware ESXi de Dark Angels que contenía una nota de rescate que indicaba que se había utilizado contra Johnson Controls.

¿Quién es la banda de ransomware Dark Angels?

En mayo de 2022, Dark Angels, una banda de ransomware operada por humanos, comenzó a atacar organizaciones a nivel mundial. El grupo compromete redes corporativas, roba datos de servidores de archivos y realiza ataques de doble extorsión. Una vez que acceden al controlador de dominio de Windows, cifran todos los dispositivos de la red. Aunque inicialmente usaron cifradores de Windows y VMware ESXi, recientemente se ha identificado que están empleando el mismo cifrado de Linux que Ragnar Locker desde 2021.

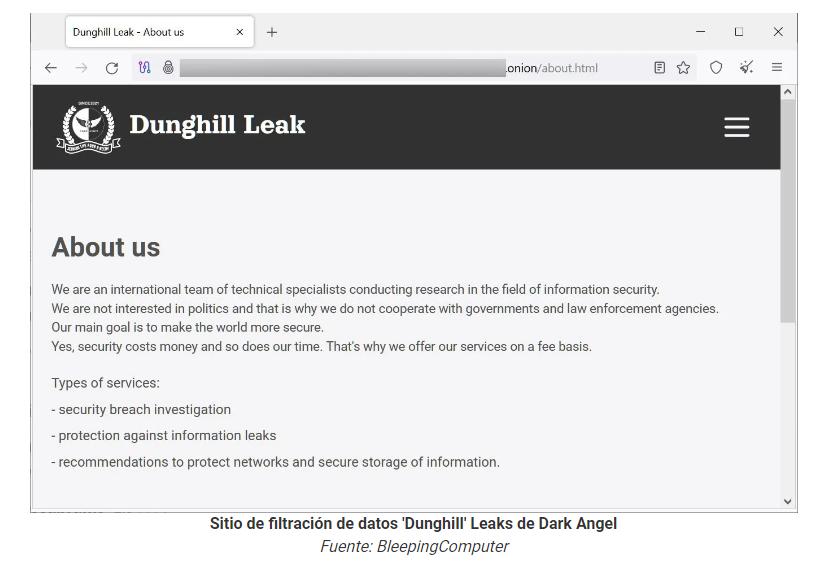

Dark Angels también lanzó un sitio de filtración de datos llamado ‘Dunghill Leaks’ en abril de 2023 para extorsionar a sus víctimas con la amenaza de divulgar información si no se paga un rescate

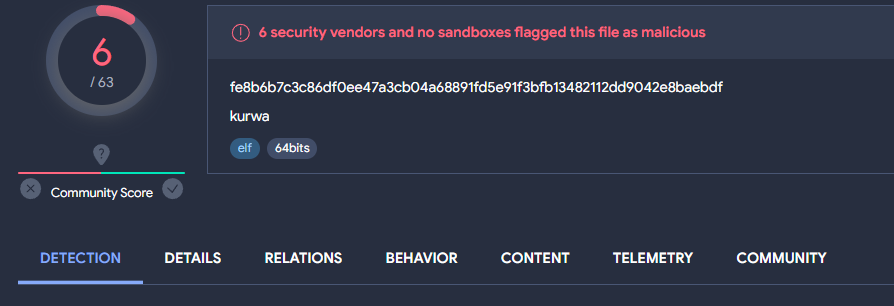

Dark Angels Team creo una nueva variante de su ransomware Linux para atacar

new sample: fe8b6b7c3c86df0ee47a3cb04a68891fd5e91f3bfb13482112dd9042e8baebdf

old sample: 3b56cea72e8140a7044336933cf382d98dd95c732e5937a0a61e0e7296762c7b

Este sitio de extorsión enumera actualmente nueve víctimas, incluidas Sabre y Sysco , quienes recientemente revelaron ataques cibernéticos.

fuente:bleepingcomputer