La Oficina Federal de Investigaciones (FBI) de EE. UU. advierte sobre una nueva tendencia de ataques duales de ransomware dirigidos a las mismas víctimas, al menos desde julio de 2023.

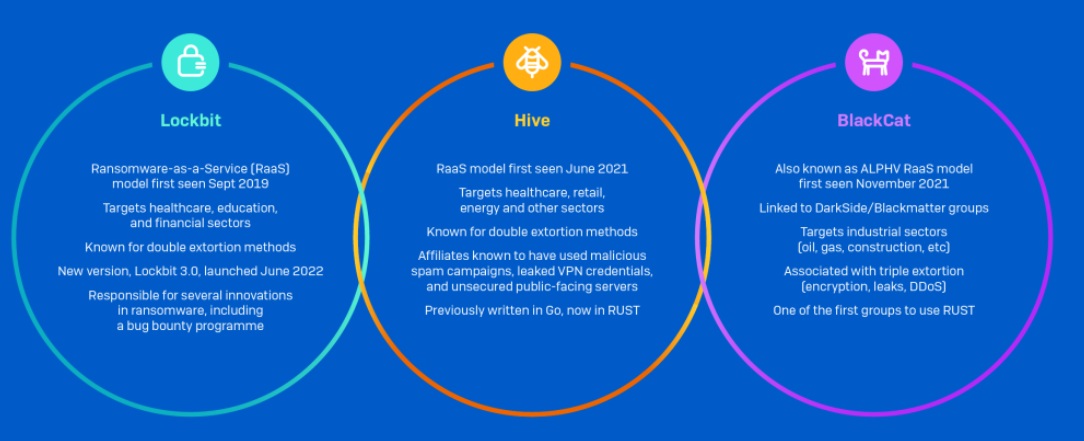

“Durante estos ataques, los actores de amenazas cibernéticas desplegaron dos variantes diferentes de ransomware contra las empresas víctimas de las siguientes variantes: AvosLocker, Diamond, Hive, Karakurt, LockBit, Quantum y Royal”, informó el FBI en una alerta. “Se utilizaron combinaciones variadas de estas variantes en diferentes instancias”.

A pesar de que no se dispone de información detallada sobre la magnitud de estos ataques, se cree que ocurrieron en estrecha proximidad temporal, con intervalos que oscilan entre 48 horas y 10 días. Un cambio destacado observado en los ataques de ransomware es el aumento en el uso de técnicas como el robo de datos personalizados, herramientas de limpieza y malware, empleados para ejercer presión sobre las víctimas y forzar el pago del rescate.

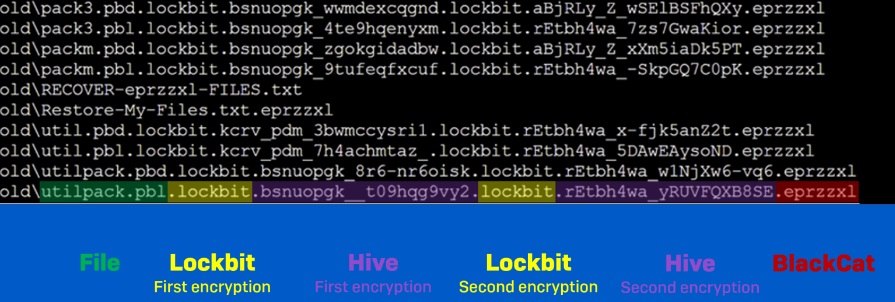

“Este uso de múltiples variantes de ransomware resultó en una combinación de cifrado de datos, extracción y pérdidas financieras debido a los pagos de rescate”, señaló la agencia. “Un segundo ataque de ransomware contra un sistema ya comprometido podría causar daños significativos a las entidades víctimas”.

Es relevante mencionar que los ataques dobles de ransomware no son un fenómeno completamente nuevo; ya se habían observado casos similares en mayo de 2021.

El año pasado, Sophos reveló que un proveedor de automóviles, cuyo nombre se mantiene en el anonimato, fue afectado por un triple ataque de ransomware que incluyó las variantes LockBit, Hive y BlackCat, durante un período de dos semanas entre abril y mayo de 2022.

Luego, a principios de este mes, Symantec detalló un ataque de ransomware a las 3 a.m. dirigido a una víctima anónima luego de un intento fallido de entregar LockBit en la red objetivo. El cambio de táctica se reduce a varios factores contribuyentes , incluida la explotación de vulnerabilidades de día cero y la proliferación de corredores de acceso inicial y afiliados en el panorama del ransomware, que pueden revender el acceso a los sistemas de las víctimas y desplegar diversas cepas en rápida sucesión.

Fuente: TheHackerNews