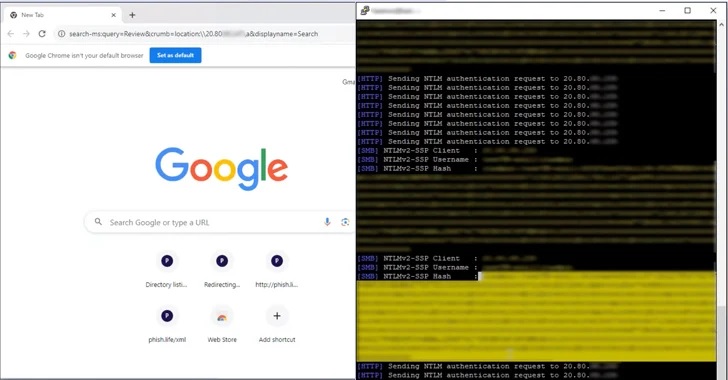

Los ciberdelincuentes podrían aprovechar una vulnerabilidad de seguridad ya parcheada en Microsoft Outlook para acceder a contraseñas hash de NT LAN Manager (NTLM) v2 al abrir un archivo especialmente diseñado.

El problema, identificado como CVE-2023-35636 (puntuación CVSS: 6,5), fue abordado por el gigante tecnológico como parte de sus actualizaciones del martes de parches para diciembre de 2023.

Microsoft advirtió: ‘En un escenario de ataque por correo electrónico, un atacante podría explotar la vulnerabilidad enviando el archivo especialmente diseñado al usuario y convenciéndolo de que abra el archivo’.

En un escenario de ataque basado en web, un atacante podría alojar un sitio web (o aprovechar un sitio web comprometido que acepte o aloje contenido proporcionado por el usuario) que contenga un archivo especialmente diseñado para explotar la vulnerabilidad.

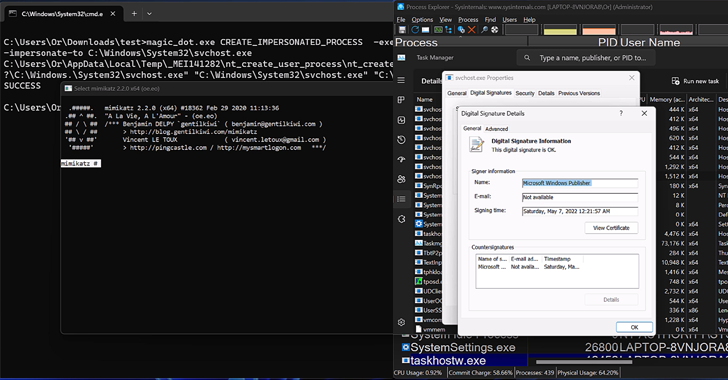

Dicho de otra manera, el adversario tendría que convencer a los usuarios para que hagan clic en un enlace, ya sea incrustado en un correo electrónico de phishing o enviado a través de un mensaje instantáneo, y luego engañarlos para que abran el archivo en cuestión. CVE-2023-35636 tiene su origen en la función para compartir calendario en la aplicación de correo electrónico Outlook, en la que se crea un mensaje de correo electrónico malicioso insertando dos encabezados “Content-Class” y “x-sharing-config-url” con valores manipulados en orden. para exponer el hash NTLM de una víctima durante la autenticación. El investigador de seguridad de Varonis, Dolev Taler, a quien se le atribuye el mérito de descubrir e informar el error, dijo que los hashes NTLM podrían filtrarse aprovechando el Analizador de rendimiento de Windows (WPA) y el Explorador de archivos de Windows. Sin embargo, estos dos métodos de ataque siguen sin parches. “Lo que hace que esto sea interesante es que WPA intenta autenticarse utilizando NTLM v2 en la web abierta”, dijo Taler .

En otras palabras, el atacante necesitaría persuadir a los usuarios para que hagan clic en un enlace, ya sea incrustado en un correo electrónico de phishing o enviado a través de un mensaje instantáneo, y luego engañarlos para que abran el archivo en cuestión.

La vulnerabilidad CVE-2023-35636 se origina en la función de compartir calendario en la aplicación de correo electrónico Outlook. En este escenario, se crea un mensaje de correo electrónico malicioso insertando dos encabezados, “Content-Class” y “x-sharing-config-url”, con valores manipulados para exponer el hash NTLM de una víctima durante la autenticación.

Dolev Taler, el investigador de seguridad de Varonis, a quien se le atribuye el descubrimiento e informe del error, explicó que los hashes NTLM podrían filtrarse aprovechando el Analizador de rendimiento de Windows (WPA) y el Explorador de archivos de Windows. Sin embargo, estos dos métodos de ataque aún no tienen parches.

Taler comentó: ‘Lo que hace esto interesante es que WPA intenta autenticarse utilizando NTLM v2 en la web abierta’.

Usualmente, se debería emplear NTLM v2 al intentar autenticarse en servicios internos basados en direcciones IP. Sin embargo, cuando el hash NTLM v2 se transmite a través de Internet abierto, se vuelve vulnerable a ataques de retransmisión y fuerza bruta fuera de línea”.

La revelación coincide con el informe de Check Point sobre un caso de “autenticación forzada” que podría utilizarse como herramienta para filtrar los tokens NTLM de un usuario de Windows, engañándolo para que abra un archivo falso de Microsoft Access.

En octubre de 2023, Microsoft anunció planes para discontinuar NTLM en Windows 11 en favor de Kerberos, con el objetivo de mejorar la seguridad, ya que NTLM no admite métodos criptográficos y es susceptible a ataques de retransmisión.