La habilidad de BitLocker en el sistema operativo Windows para hacer que la unidad cifrada sea inaccesible sin la autenticación necesaria ha sido exitosamente comprometida mediante el uso de una tarjeta Raspberry.

BitLocker, una característica de seguridad de Windows, proporciona cifrado completo de volúmenes para mitigar el riesgo de robo de datos o la exposición de dispositivos extraviados. Su propósito es garantizar que los datos cifrados sean inaccesibles sin la autenticación adecuada. Sin embargo, la efectividad de su sistema de encriptación ha sido cuestionada debido a la intervención de una tarjeta Raspberry Pi Pico.

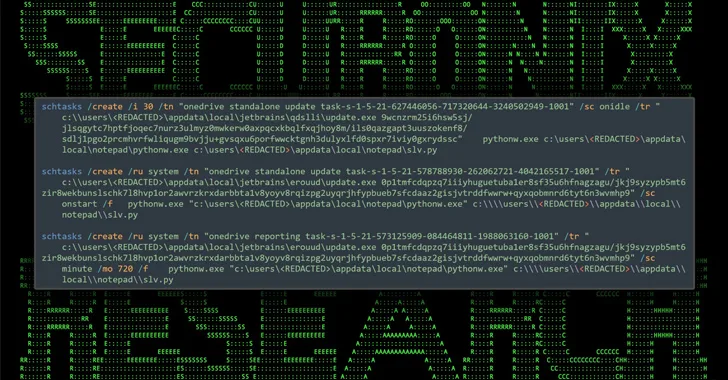

La integridad de BitLocker se ha visto comprometida tras la demostración de un hacker, quien ha revelado su capacidad para extraer las claves de esta función en menos de un minuto utilizando una sencilla Raspberry Pi Pico.

Según un material audiovisual compartido en YouTube, el hacker aprovecha una falla en el diseño del chip TPM (Módulo de Plataforma Confiable, en inglés) para comprometer el sistema operativo Windows.

Breaking Bitlocker – Bypassing the Windows Disk Encryption