Los investigadores en ciberseguridad han identificado un nuevo actor de amenazas denominado UAT-5918, que ha estado atacando infraestructuras críticas en Taiwán desde, al menos, 2023.

Según los expertos de Cisco Talos—Jungsoo An, Asheer Malhotra, Brandon White y Vitor Ventura—, “UAT-5918, motivado por establecer un acceso prolongado con el fin de robar información, emplea una combinación de shells web y herramientas de código abierto para llevar a cabo actividades posteriores al compromiso. El objetivo es mantener persistencia en los entornos afectados, facilitando así el robo de datos y la recopilación de credenciales.”

Además de los sectores críticos, el actor también ha dirigido sus ataques hacia las industrias de tecnología de la información, telecomunicaciones, el ámbito académico y el sector salud.

Clasificado como un grupo de amenaza persistente avanzada (APT), UAT-5918 busca establecer un acceso continuo a largo plazo en los sistemas afectados. Sus tácticas muestran similitudes con varios grupos de hackers chinos conocidos, como Volt Typhoon, Flax Typhoon, Tropic Trooper, Earth Estries y Dalbit.

Las cadenas de ataque utilizadas por UAT-5918 comienzan con la explotación de vulnerabilidades de día cero en servidores web y aplicaciones desactualizadas y expuestas a internet. Una vez obtenida la posición inicial, los atacantes instalan herramientas de código abierto que permiten realizar reconocimiento de red, recopilación de información del sistema y desplazamiento lateral dentro del entorno comprometido.

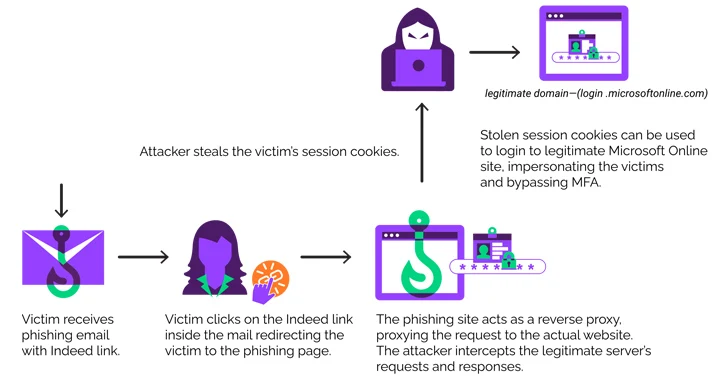

Para las actividades posteriores a la explotación, UAT-5918 emplea herramientas como Fast Reverse Proxy (FRP) y Neo-reGeorge, que configuran túneles de proxy inverso, facilitando el acceso a puntos finales comprometidos a través de hosts remotos controlados por los atacantes.

El grupo también utiliza herramientas como Mimikatz, LaZagne, y un extractor basado en navegador llamado BrowserDataLite, diseñado para robar credenciales, cookies e historial de navegación. UAT-5918 profundiza en los entornos comprometidos mediante RDP, WMIC o Impact. Adicionalmente, emplea Chopper web shell, Crowdoor y SparrowDoor, siendo estas dos últimas herramientas ya usadas por el grupo Earth Estries.

Una técnica clave en sus operaciones es el robo sistemático de datos, donde el atacante explora unidades locales y compartidas en busca de información valiosa.

“La actividad monitoreada indica que las operaciones posteriores al compromiso se realizan manualmente con el objetivo principal de robar información,” concluyen los investigadores. “Esto incluye la instalación de shells web en todos los subdominios y servidores accesibles desde internet, asegurando múltiples puntos de entrada en las organizaciones objetivo.”

Fuente: thehackernews.com