El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA) ha emitido una advertencia sobre una nueva campaña dirigida al sector de defensa con el troyano de acceso remoto Dark Crystal RAT (también conocido como DCRat).

Detectada a principios de este mes, la campaña ha tenido como objetivo tanto a empleados de empresas del complejo industrial de defensa como a representantes individuales de las Fuerzas de Defensa de Ucrania.

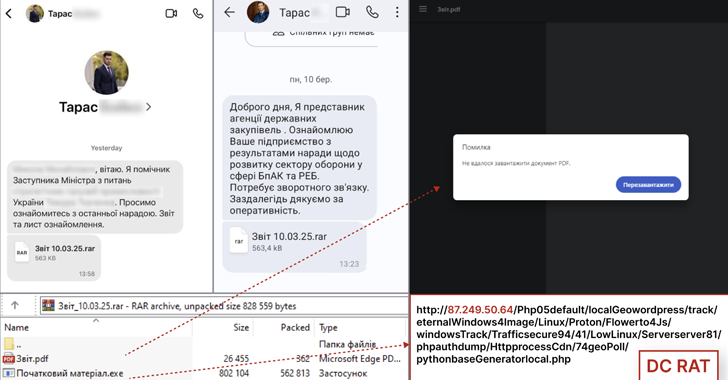

La actividad consiste en el envío de mensajes maliciosos a través de la aplicación de mensajería Signal, los cuales contienen supuestas actas de reuniones. Para aumentar las probabilidades de éxito, algunos de estos mensajes provienen de cuentas de Signal previamente comprometidas.

Los informes se comparten en archivos comprimidos que incluyen un documento señuelo en formato PDF y un ejecutable: un cifrador evasivo basado en .NET llamado DarkTortilla, el cual desencripta y ejecuta el malware DCRat.

DCRat, un troyano de acceso remoto ampliamente documentado, permite la ejecución de comandos arbitrarios, el robo de información valiosa y el control remoto de los dispositivos infectados.

CERT-UA ha atribuido esta actividad a un grupo de amenazas que rastrea bajo el identificador UAC-0200, el cual ha estado activo al menos desde el verano de 2024.

“La utilización de mensajeros populares, tanto en dispositivos móviles como en computadoras, amplía significativamente la superficie de ataque, especialmente debido a la creación de canales de intercambio de información que no están controlados desde el punto de vista de la seguridad”, agregó la agencia.

Este desarrollo se produce luego de que Signal supuestamente dejara de responder a las solicitudes de las fuerzas del orden ucranianas en relación con amenazas cibernéticas rusas, según informa The Record.

“Con su inacción, Signal está ayudando a los rusos a recopilar información, atacar a nuestros soldados y comprometer a funcionarios gubernamentales”, afirmó Serhii Demediuk, secretario adjunto del Consejo de Seguridad y Defensa Nacional de Ucrania.

No obstante, la CEO de Signal, Meredith Whittaker, ha desmentido esta afirmación, declarando: “No trabajamos oficialmente con ningún gobierno, ni con Ucrania ni con ningún otro, y nunca hemos dejado de hacerlo. No estamos seguros de dónde salió esto o por qué”.

Este incidente también coincide con informes de Microsoft y Google que indican que actores cibernéticos rusos están intensificando sus intentos de obtener acceso no autorizado a cuentas de WhatsApp y Signal, aprovechando la función de vinculación de dispositivos, dado que muchos ucranianos han optado por Signal como alternativa a Telegram.

fuente:thehackernews