El malware bancario conocido como Carbanak ha resurgido con una astucia renovada al incorporarse en ataques de ransomware que despliegan tácticas actualizadas, según señala un análisis de ciberseguridad de NCC Group sobre los eventos de noviembre de 2023.

NCC Group afirma que “el malware se ha adaptado para incorporar proveedores de ataques y técnicas para diversificar su eficacia”. En estos recientes ataques de ransomware, Carbanak ha reaparecido a través de nuevas cadenas de distribución, utilizando sitios web comprometidos que simulan ser diversas aplicaciones empresariales.

Este malware, que ha estado en circulación al menos desde 2014, es conocido por sus capacidades de exfiltración de datos y control remoto. Originariamente, Carbanak fue identificado como un malware bancario y más tarde fue empleado por el sindicato de ciberdelincuentes FIN7.

En la última serie de ataques documentada por NCC Group, los sitios web comprometidos son diseñados para albergar archivos de instalación maliciosos camuflados como utilidades legítimas, engañando así a los usuarios y desencadenando la implementación del malware Carbanak.

Este acontecimiento coincide con un aumento en los incidentes de ransomware, con 442 ataques reportados el mes pasado, en comparación con los 341 incidentes registrados en octubre de 2023. En lo que va del año, se han reportado un total de 4276 casos, siendo este número “menos de 1000 incidentes menos que el total de 2021 y 2022 combinados (5,198)”. Este incremento sugiere una tendencia preocupante en la frecuencia y sofisticación de los ataques de ransomware.

Los datos empresariales revelan que los sectores industrial (33%), consumo cíclico (18%) y atención médica (11%) han emergido como los principales blancos de ataques, siendo América del Norte (50%), Europa (30%) y Asia (10%) las regiones más afectadas, representando la mayoría de los incidentes.

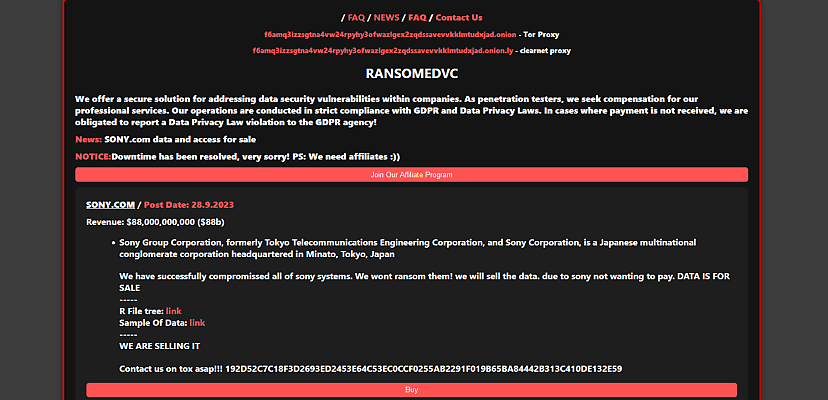

En términos de las familias de ransomware más detectadas, LockBit, BlackCat y Play han contribuido al 47% (o 206 ataques) de los 442 ataques registrados. A pesar de la intervención de las autoridades que desmantelaron BlackCat este mes, aún queda por ver cómo esta acción afectará el panorama de amenazas en el futuro cercano.

“A falta de un mes para el cierre del año, el número total de ataques ha superado los 4,000, marcando un aumento significativo en comparación con 2021 y 2022. Será intrigante observar si los niveles de ransomware seguirán aumentando el próximo año”, comentó Matt Hull, jefe global de inteligencia de amenazas de NCC Group.

La escalada en los ataques de ransomware en noviembre también ha sido confirmada por Corvus, una empresa de seguros cibernéticos, que identificó 484 nuevas víctimas de ransomware cuyos datos fueron publicados en sitios de filtración.

A pesar del éxito en la supresión de QBot por parte de las autoridades, Microsoft reveló recientemente detalles de una campaña de phishing de bajo volumen que distribuye el malware, subrayando los desafíos asociados con la erradicación completa de estos grupos.

En otro desarrollo, Kaspersky informó que las medidas de seguridad del ransomware Akira han impedido que su sitio de comunicación sea analizado, generando excepciones al intentar acceder al sitio mediante un depurador en el navegador web. La firma de ciberseguridad también destacó la explotación de diversas vulnerabilidades en el controlador del Sistema de archivos de registro común (CLFS) de Windows, como CVE-2022-24521, CVE-2022-37969, CVE-2023-23376 y CVE-2023-28252 (con puntuaciones CVSS de 7.8), para llevar a cabo escaladas de privilegios. Este panorama diverso y en constante evolución destaca la complejidad y la persistencia de las amenazas cibernéticas actuales.