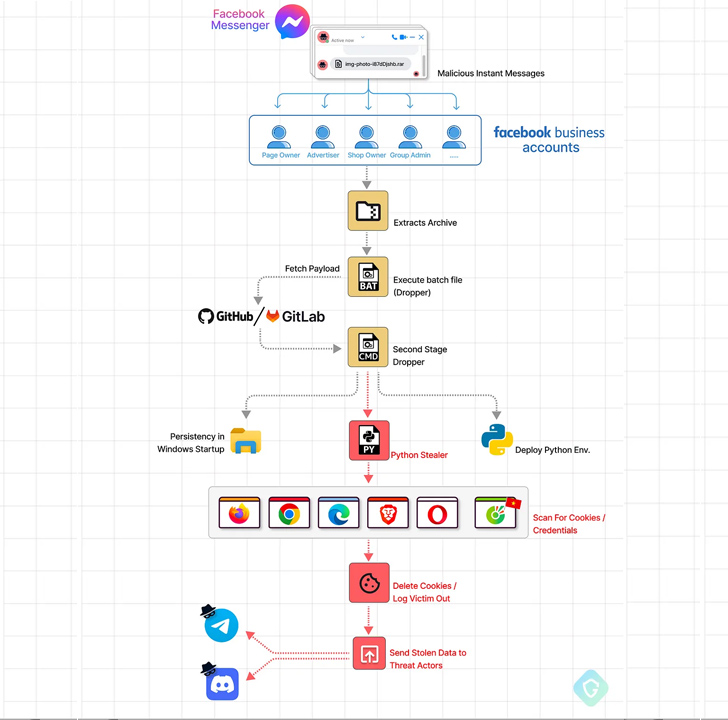

Un nuevo ataque de phishing utiliza Facebook Messenger para difundir mensajes maliciosos con archivos adjuntos. Este ataque involucra un gran número de cuentas personales falsas y secuestradas, y su objetivo final es tomar el control de las cuentas comerciales de los usuarios afectados.

“Esta campaña, que se originó una vez más en un grupo con sede en Vietnam, utiliza un pequeño archivo adjunto comprimido que incluye un poderoso ladrón basado en Python que se coloca en un proceso de varias etapas lleno de métodos de ofuscación simples pero efectivos”, dijo el investigador de Guardio Labs, Oleg Zaytsev, en un análisis publicado durante el fin de semana.

En el ataque denominado “MrTonyScam”, los usuarios reciben mensajes que los invitan a hacer clic en archivos adjuntos RAR y ZIP. Estos archivos contienen una carga útil que ejecuta un ladrón de Python ofuscado para robar cookies y credenciales de inicio de sesión de los navegadores web de las víctimas. El ladrón envía la información a un punto de control controlado por el atacante a través de Telegram o Discord API. El atacante también elimina las cookies robadas, cerrando así la sesión de las víctimas en sus propias cuentas. Los ataques han tenido éxito, con aproximadamente 1 de cada 250 víctimas infectadas en los últimos 30 días.

Los compromisos se han reportado en varios países, incluyendo Estados Unidos, Australia, Canadá, Francia, Alemania, Indonesia, Japón, Nepal, España, Filipinas y Vietnam.

Las cuentas de Facebook con buena reputación y un gran número de seguidores son especialmente valoradas en los mercados oscuros, donde pueden ser monetizadas para difundir anuncios y estafas.

Recientemente, se han descubierto otras campañas maliciosas dirigidas a cuentas de Meta Business y Facebook utilizando tácticas de publicación maliciosa.

fuente: thehackernews