Cloudflare anunció que ha logrado mitigar miles de ataques de denegación de servicio distribuido (DDoS) HTTP hipervolumétricos que aprovecharon una reciente vulnerabilidad conocida como “HTTP/2 Rapid Reset”. De estos ataques, 89 superaron las 100 millones de solicitudes por segundo (RPS).

Esta campaña de ataques contribuyó a un aumento del 65% en el tráfico de ataques DDoS HTTP en el tercer trimestre en comparación con el trimestre anterior. Además, los ataques DDoS L3/4 también aumentaron en un 14%.

El número total de solicitudes de ataques HTTP DDoS en el trimestre aumentó significativamente a 8,9 billones, en comparación con los 5,4 billones en el segundo trimestre de 2023 y los 4,7 billones en el primer trimestre de 2023.

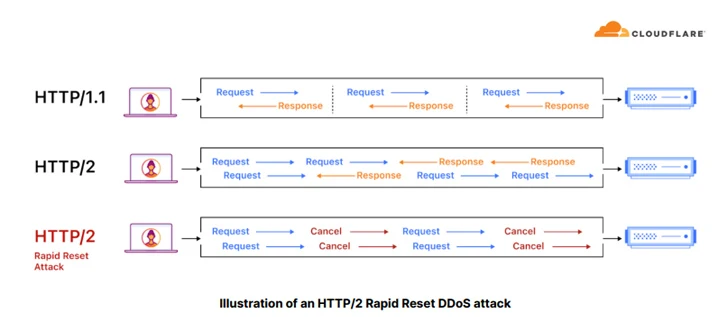

La vulnerabilidad HTTP/2 Rapid Reset (CVE-2023-44487) fue divulgada a principios de este mes después de que un actor desconocido orquestara ataques DDoS que aprovechaban la falla para dirigirse a varios proveedores importantes, incluyendo Amazon Web Services (AWS), Cloudflare y Google Cloud.

Fastly también reveló haber contrarrestado un ataque similar con un volumen máximo de alrededor de 250 millones de RPS en 3 minutos.

Las botnets que se aprovechan de las plataformas de cómputo en la nube y explotan HTTP/2 pueden generar hasta 5,000 veces más fuerza por nodo de botnet. Esto les permite lanzar ataques DDoS hipervolumétricos con una pequeña botnet que consta de solo 5,000 a 20,000 nodos.

Las principales industrias objetivo de los ataques DDoS HTTP incluyen juegos, tecnología de la información, criptomonedas, software y telecomunicaciones. Los países con mayor actividad en ataques DDoS de capa de aplicación (L7) son Estados Unidos, China, Brasil, Alemania e Indonesia.

En cuanto a los objetivos de estos ataques, Estados Unidos, Singapur, China, Vietnam y Canadá fueron los más afectados.

En lo que respecta al tipo de ataques DDoS, los basados en DNS fueron los más comunes durante dos trimestres consecutivos, representando casi el 47% de todos los ataques, con un aumento del 44% con respecto al trimestre anterior. Los ataques SYN, los ataques RST, los ataques UDP y los ataques Mirai también se mencionaron como comunes.

Se observa una disminución en los ataques DDoS de rescate, posiblemente debido a que los actores de amenazas han percibido que las organizaciones no están dispuestas a pagar rescates.

Esta divulgación se produce en un contexto de fluctuaciones en el tráfico de Internet y un aumento en los ataques DDoS después de un conflicto entre Israel y Hamas, durante el cual Cloudflare repelió varios intentos de ataques dirigidos a sitios web israelíes y palestinos.

fuente:thehackernews