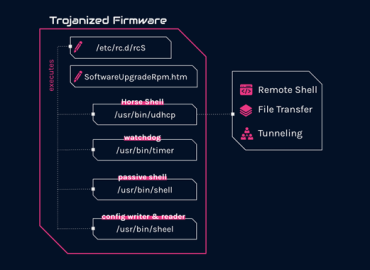

Desde septiembre de 2022, se ha utilizado un motor de ofuscación de malware (FUD) totalmente indetectable llamado BatCloak para implementar varias variantes de malware sin dejar de evadir la detección antivirus.

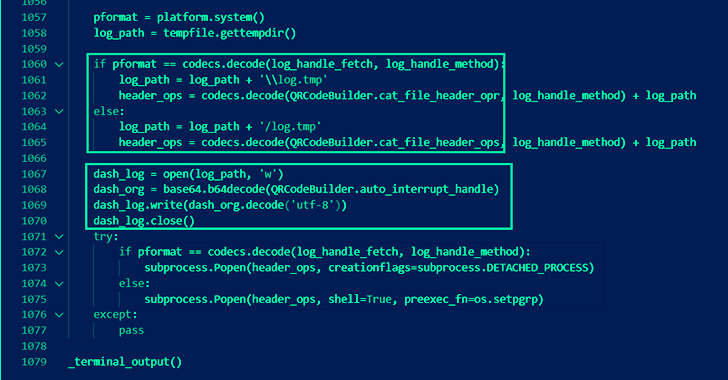

La carga útil final se encapsula utilizando tres capas de cargadores: un cargador C#, un cargador PowerShell y un cargador por lotes, que actúa como punto de partida para decodificar y desempaquetar cada etapa y, en última instancia, detonar el malware oculto.

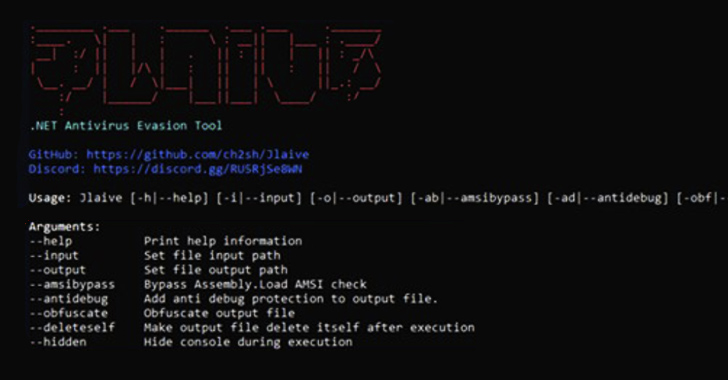

“La decisión de pasar de un marco de código abierto a un modelo de código cerrado, tomada por el desarrollador de ScrubCrypt, puede atribuirse a los logros de proyectos anteriores como Jlaive, así como al deseo de monetizar el proyecto y salvaguardarlo. contra la replicación no autorizada”, dijeron los investigadores.

Fuente: The Hacker News