Una investigación de The Citizen Lab reveló que los gobiernos de Australia, Canadá, Chipre, Dinamarca, Israel y Singapur están usando el software espía Graphite, desarrollado por la empresa israelí Paragon Solutions, para extraer datos confidenciales de aplicaciones de mensajería instantánea. Los investigadores lograron identificar la presencia de este spyware al mapear servidores asociados con su infraestructura.

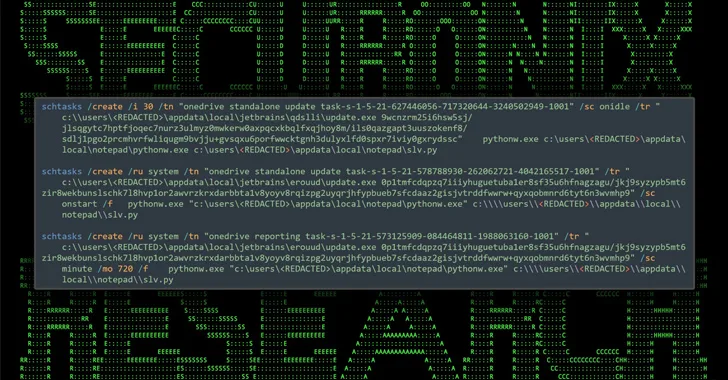

En diciembre de 2024, WhatsApp detectó ataques dirigidos con Graphite contra 90 periodistas y activistas en más de 20 países, incluidos Bélgica, Alemania, España, Portugal, Suecia, Austria y Dinamarca. Los atacantes añadían a sus objetivos en un grupo de WhatsApp y les enviaban un archivo PDF malicioso que explotaba una vulnerabilidad de día cero. Una vez abierto, Graphite evadía la seguridad de Android y comprometía otras aplicaciones en el dispositivo.

Además, en junio de 2024, un iPhone perteneciente al fundador de la organización Refugees in Libya, con sede en Italia, fue infectado con este spyware. Sin embargo, Apple actuó rápidamente y corrigió la vulnerabilidad en la actualización de iOS 18

Los investigadores descubrieron un artefacto forense llamado BIGPRETZEL, que parece ser un identificador único de infecciones con Graphite, facilitando su detección en dispositivos comprometidos.

Ante la creciente amenaza del spyware comercial, WhatsApp y Apple han condenado estas prácticas, exigiendo responsabilidad para las empresas que desarrollan este tipo de herramientas.

Este caso subraya la importancia de la seguridad digital y la privacidad, especialmente para aquellos que trabajan en el periodismo, el activismo y la sociedad civil.

Fuente: thehackernews.com